NTP DDoS攻击激增 而SYN洪水攻击更具破环性DDoS

多家DDoS防护供应商都表示,在2014年前几个月,基于NTP的分布式拒绝服务(DDoS)攻击急剧增加。但据另一份报告称,SYN洪水攻击对企业更具破坏性。

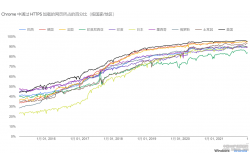

上周基于云的DDoS防护服务供应商Incapsula公司发布了2013-2014 DDoS攻击威胁环境报告,该报告指出,在2013年12月,NTP DDoS攻击数量还不到大型SYN洪水攻击的一半。

然而,这种数量差距正在缩小。Incapsula保护的网站在2月份经历了大量NTP DDoS攻击;超过了此期间内发生的大型SYN洪水攻击。该公司甚至扩大了其报告范围来记录这一趋势。总体而言,基于NTP的攻击占该公司在其客户网站检测到的所有网络DDoS攻击的15%。

Incapsula并不是唯一发现这个NTP攻击趋势的DDoS防护供应商。Prolexic公司(现在属于Akamai Technologies公司)单在2月份就看到针对其客户的这种攻击激增371%。

网络时间协议(NTP)是用来跨计算机网络同步时间的互联网标准,该协议已经成为攻击者有吸引力的目标,因为它可以用来放大DDoS攻击。客户端系统会ping到NTP服务器来发起时间请求更换,同步通常每隔10分钟发生。

DDoS防护供应商CloudFlare公司的John Graham-Cumming在1月份发表的博客文章写道,从NTP服务器发回到客户端的数据包可能比初始请求大几百倍。相比之下,通常用于放大攻击中的DNS响应被限制仅为8倍的带宽。

NTP DDoS攻击:昙花一现还是会持续?

NTP并不是新的协议,为什么现在引起这么多关注呢?

Incapsula公司产品推广者Igal Zeifman将DDoS攻击中使用NTP描述为“昙花一现”,这种热潮源自于最近几起利用该协议的成功攻击以及随后媒体的关注。

这个问题可以追溯到1月中旬,US-CERT发布了关于利用CVE-2013-5211的NTP放大攻击的警示公告,CVE-2013-5211基本上允许攻击者利用伪造的“MON_GETLIST”请求来DDoS攻击目标。这会造成NTP服务器发送给攻击者潜在受害者名单,即连接到服务器的最后600个IP地址。

在一个月后,CloudFlare击退了针对某个客户的NTP放大DDoS攻击,据称,其峰值带宽略低于400Gbps。在CloudFlare事件发生的数天后,Arbor Networks公司确认其观察到峰值速率达到325Gbps的NTP放大攻击。

尽管可能会有更多攻击者利用NTP的优势,Zeifman表示,部署了DDoS保护的企业没必要恐慌,而没有采用第三方供应商来处理大规模DDoS攻击的企业则应该警惕此类攻击。

“高容量NTP流量非常可疑,并且也很容易被忽视,”Zeifman表示,“你不需要复杂的DDoS防护服务来阻止NTP驱动的洪水。”

根据Zeifman表示,企业更应该担心典型的SYN洪水攻击,因为SYN数据包在网络上更为常见。即使是专门的DDoS防护服务供应商也非常难以区分恶意流量和合法流量。

他指出,SYN洪水攻击仍然是使用最广泛的的DDoS技术。在Incapsula的报告中,正常的大规模SYN洪水攻击占所有网络DDoS攻击的一半,而在峰值速率达到20Gbps或以上的DDoS攻击中,大规模SYN洪水攻击达到半数以上。

更令人担忧的是,该报告表示,五分之四的DDoS攻击至少使用两种技术,正常的和大规模SYN洪水攻击共占这些多向量DDoS攻击的75%。

正常的SYN洪水攻击是这样实现的:攻击者通过伪造IP地址发送大量SYN数据包到服务器,这样,相应的ACK响应永远不会发送回来完成TCP三次握手,这意味着攻击者可以占用服务器的所有开放连接。

Zeifman表示,另一方面,大规模SYN洪水攻击则专注于通过大量流量来堵塞网络管道。这两种技术的结合能够让攻击者涵盖所有方面。

“如果DDoS攻击比喻成闯入一所房子,那么,这种技术就像是试图同时从前门和侧面窗户来入侵,”Zeifman表示,“攻击者希望这两方面至少有一个没受保护。”