营造可信计算环境 构建安全生态系统行业资讯

如果我们把癌症视为人类健康的头号敌人,那么信息安全问题则可以视为人类在数字生存领域的“癌症”。如果我们不能构建一个可信的计算环境,那么当人类把越来越多的工作和生活架构在数字世界里,这一切将变得越来越危险。

来自微软刚刚公布的安全研究报告显示,在美国、英国、法国和意大利,特洛伊木马是最大的威胁类别;在中国,有多种特定语言的基于浏览器的威胁普遍存在;在巴西,以网上银行为目标的恶意软件普遍存在;在西班牙和韩国,则以蠕虫病毒为主。如同人类需要不断去对抗非典、甲流等一系列新疾病的威胁一样,在数字信息世界里,我们也必须构建一个强大防御体系,抵御各种威胁,保证信息的安全。要做到这一切,从厂商到用户到产业生态系统每一个环节的企业需要联起手来,从我做起。

目前,微软成为在安全层面投入最多的厂商之一。2009年微软在整个研发上总共投入95亿美金,其中1/3是花在安全上,包括改进产品安全,弥补已有产品的漏洞等等,共30亿美金。刚刚问世不久的Windows7在安全与效率方面实现了非常好的平衡。除了对自身产品安全性进行重大投资,微软安全战略官裔云天近日透露,从2010年开始微软还将进一步加大对产业生态系统安全的投资,推动整个产业生态系统构建一个更为安全的可信计算环境。

加大投入改善自身产品的安全性

2001年发生的9·11事件给全世界敲响了警钟:如果我们在安全上不能够投入更多,那么我们花费巨大人力物力构建起来的巍然大厦将有可能毁于瞬间。也正是9·11事件,提醒了当年在微软公司任董事长的比尔·盖茨,微软必须推动可信计算战略,否则微软持续了30多年的庞大数字帝国也将轰然倒塌。

2002年1月,比尔·盖茨给微软员工签发了一封关于可信计算的电子邮件,号召微软员工加倍努力提高安全性。邮件要求公司所有的开发人员停工3个月,员工在这3个月中只做一件事情——— 安全培训。如果开发人员没有参与这个培训,就不能作为合格程序员继续在微软从事产品开发。这个措施在当时引起了很大轰动。一个庞大的公司停下所有的工作来专门做安全,足以可见,安全问题成为当时比尔·盖茨心中“最大的痛点”。

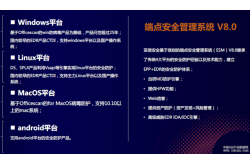

从那时开始,安全就如同“紧箍咒”无形地“锁”在微软公司的每一个环节。要实现全方位的安全提升,软件开发成为最初也是最重要的环节。在开发环节,如果不能把安全性作为最重要的指标植入其中,那么以后对产品安全性所做的弥补都只能是事倍功半的。为此,微软创立了软件安全开发生命周期方法论,在软件开发的每一个阶段全面植入安全DNA,减少了残留漏洞的可能性。

也正是因为推行了软件开发安全生命周期方法论,从2002年以后,在微软发布的产品中,其产品漏洞的数量开始直线下降。

如果我们提出一个问题:微软操作系统从WindowsXP升级到WindowsVista,最大的变化是什么?也许有人会回答操作界面更炫、多媒体功能更为强大,也许有人会回答是平台功能的加强。这些回答当然没错,但其实最重要的改变之一是安全功能的提升,也正是因为要实现安全性前所未有的提升,微软对Windows架构进行了全方位重构。

微软第7期安全研究报告显示,2009年上半年,在所有配置中,采用安全内核设计的微软操作系统WindowsVista的感染率远远低于 Windows XP(注:Windows7/WindowsServer2008采用了更为细化的安全设计,系统内核级别比WindowsVista安全级别更高),WindowsVistaSP1的感染率比WindowsXPSP3低61.9%。

评测机构认为:Windows7提供了较为灵活的安全保护机制,在安全性、控制和效率3个方面实现了平衡。Windows7内核的安全机制是有史以来最好的,达到EAL4级安全认证的通用标准和美国联邦信息处理140-2标准。

安全性已经成为业界、用户考问微软产品的第一个关键指标。也许很多人会问,在比尔·盖茨和鲍尔默心中,哪些问题是他们最关注的问题:产品的创新?公司的股票?竞争对手?未来的转型?这些当然都是,但他们还有一个更关注的问题就是安全问题。如何构建一个更可信的计算环境,成为从2002年开始一直贯穿在微软所有创新与商业活动背后的一只“无形的手”。而目前这只手中所掌控的微软研发投入已经超过了总投入的1/3。

投入产业生态系统建立可信计算环境

研究报告显示,从2004年开始,在所有的安全漏洞中,与操作系统有关的漏洞少于9%,而与应用软件相关的漏洞占了90%~94%。这意味着在大家知道的安全事件中,除了9%是与操作系统有关外,另外的90%来自第三方应用软件,应用层面更是安全的薄弱地带。

究其原因,微软安全战略官裔云天接受《中国电子报》记者采访时说:“大的操作系统厂商在安全性方面投入了大量的人力物力,整体提高了操作系统产品的安全性,所以对于黑客来说,攻击操作系统变得越来越困难。于是他们就把攻击目标转移到应用软件上,因为应用软件大多是由第三方企业开发的,这些企业的规模和实力不一样,很多时候他们优先考虑的是功能的实现,而不是安全性,所以导致了产业生态系统上应用软件的薄弱。”

所以不管微软在自身产品的安全性上投入了多少,这只能解决整个计算环境1/10的问题,剩下9/10的问题必须由整个产业生态系统的企业携手共同推进,才有可能构建更为安全的可信计算环境。微软已经意识到这一点,开始把生态系统安全纳入微软安全战略中,并加大了对业界合作伙伴、客户、政府及其他重要团体等产业生态系统的安全投入力度。

针对政府层面,微软在全球推出了政府安全计划(GSP)源代码协议,使政府及其指定单位以可控的方式查看微软主流操作系统和Office软件的源代码以及相关的技术信息,由此增强政府对Windows平台安全性的了解和信心。2003年,微软把这项计划带到中国,与中国信息安全产品测评认证中心(CNITSEC)签署了微软与政府安全计划(GSP)源代码协议。据透露,2009年微软在发布Windows7前的一个星期,就向中国政府开放了windows7的源代码,在几个星期前,微软也向中国政府开放了WindowsSer-ver2008相关源代码。

道高一尺魔高一丈,信息安全的“防守”与“攻击”双方永远处于博弈的状态。对于防御的一方来说,需要在各个层面布下天罗地网来应对“攻击”方制造的种种挑衅,除了采取更好的防御措施,还必须建立快速便捷的修复处理机构,一旦有了问题能够及时提供相关的修复服务。在防御与应急响应方面,微软与不同层面的合作伙伴展开了合作。2009年7月,微软与中国国家信息中心、中国信息安全评测中心联合推出政务终端安全护理方案,在中央和地方进行两级部署,向政府部门和企事业单位提供全方位的安全护理服务。此外微软也与中国安全厂商结为伙伴积极参与到由中国公安部牵头的国家关键系统的等级保护项目中。

在微软的操作系统之外还有着庞大的产业生态系统,如何推动整个产业生态系统以更为科学而安全的方法来进行软件开发同样是一个巨大的课题。目前微软正在中国免费推广安全开发生命周期方法论,希望更多的ISV与软件合作伙伴、用户受惠于这套方法论。接受过微软安全开发生命周期培训的中国海关信息中心王先生说:“我们亟须一套科学的软件开发流程,来加强并保证开发出的软件的安全性。微软安全开发生命周期方法论的培训对于国内软件开发者以及企业的CIO们,都具有重要的启发意义。这套方法论让我们明白,安全的产品是设计出来的,而且必须经过严格的流程控制才可能交付一个更安全的产品。”

裔云天表示,在2010年,微软将更大规模地推动产业生态系统的安全建设,尤其是在对ISV以及相关软件开发人员的培训上,将借助微软与中国国家发改委、教育部、工业和信息化部合作的相关配选项目渠道,把安全开发软件生命周期方法论惠及中国软件产业生态系统。