-

-

评估最新威胁 应对下一代网络攻击

信息安全管理人员必须预见网络战场上的最新进展,如移动恶意软件、基于云的攻击、与BYOD相关的破坏等。本文将讨论企业面临的最新威胁,并探...

2014-03-03

-

-

SDN安全:SDN软件堆栈是否安全?

SDN有两个潜在的安全问题,一、集中控制是一个“潜在的单点攻击和故障源”,二、控制器与数据转发设备之间的南向接口很容易受到攻击。 ...

2014-03-03

-

-

思科新安全战略:添加Sourcefire AMP到网关

思科宣布已经添加Sourcefire的高级恶意软件防护(AMP)技术到其web、电子邮件和云内容网关产品系列中。...

2014-02-28

-

-

加强网络安全才能维护国家安全

安全是互联网发展的前提和基础。常态化的互联网治理必须建立在网络安全的基石之上。...

2014-02-27

-

-

利用SIEM进行高级攻击检测的最佳实践

SIEM在攻击检测中发挥着重要作用。但要成功检测出各种攻击类型,企业必须建立一套策略来寻找其环境中的攻击情况和指标,并持续监控这些情况...

2014-02-26

-

-

如何利用安全分析技术来检测高级恶意软件?

几年前,有一家公司试图向我推销他们的最新产品,说这个产品可以帮我检测并阻止恶意软件感染企业系统。我礼貌地拒绝了,并解释说我的公司有...

2014-02-24

-

-

基于融合的方法来处理网络攻击

很多企业总是以零散的方式处理安全和风险,这样企业就很容易丢失数据、服务连续性也会中断,而解决这个问题可以采用基于融合的安全方法。...

2014-02-21

-

-

BYOD安全管理:企业数据安全

BYOD给企业带来便利的同时也带来了安全问题。对于一个企业而言最重要的莫过于数据,所以本文探讨BYOD导致的数据安全问题。 ...

2014-02-20

-

-

警惕针对Wifi的五大无线攻击

Wifi网络给我们的生活带来便利的同时也带来了风险,本文描述了五种类型的无线攻击,供广大用户和企业安全管理人员们参考和提前预防。 ...

2014-02-18

-

-

基于云的DDoS攻击防护比内部DDoS防护方式更好吗?

网络安全专家Brad Casey表示,基于云的DDoS防护方法在本地网络中的优势远大于购买和维护一个传统DDoS防护设备,尤其是对于中小型企业来说。...

2014-02-18

-

-

警惕互联世界中的新威胁——基于“物联网”的网络

毫无疑问,“物联网”是近年来业内最受关注的话题之一,虽然“物联网”尚处于早期发展阶段,但其潜在的安全威胁已经出现。...

2014-02-18

-

-

网络安全保障:最好的防御就是进攻

以互联网为核心的信息通信技术及其应用和服务正在发生质变,早已远远超越信息通联平台和媒体的范畴,成为关系国家安全、政权稳定和经济发展...

2014-02-14

-

-

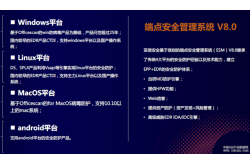

端点安全面临重重危机 如何轻松应对

企业不仅需要端点安全和网络安全,而且还要将不同的安全方案集成起来。安全厂商也应当听从时代的召唤,建设针对新威胁的安全方案,迎接深度...

2014-02-13

-

-

管理员应对恶意软件的五个步骤之限制、清除和补丁

如果你足够了解恶意软件的感染,可以运用一些应急的网络访问控制列表或防火墙规则来阻止恶意软件的入站或出站网络流量,直到将它们清理掉。...

2014-02-13

-

-

千磨万击还坚劲 信息安全防护需掌握主动权

21日,我国通用顶级根域名服务器解析出现异常,全国2/3的网站访问受到影响。有专家表示,这很可能是一起网络攻击行为。事实上,这已是我国网...

2014-01-24