-

-

在BYOD环境中 如何保护端点安全?

在BYOD环境中,移动设备给企业带来了安全隐患,企业不要再专注于移动恶意软件防御,应该转移资源来保护数据和交易系统。...

2013-07-12

-

-

如何制定Apache安全最佳做法?

Apache HTTP Server软件于18年前首次推出,逾十年以来,该软件一直都是最流行的Web服务器软件--Apache占Web服务器市场的份额超过50%,这也使其成为最热...

2013-07-12

-

-

丢失60万个人资料 加政府面临集体起诉

加拿大人力资源部就最近遗失近60万个人信息的重大事件已面临四起集体诉讼,被索赔上亿加元。目前为止还没有证据显示被遗失的信息被用于任何...

2013-07-12

-

-

WEB攻击的检测

随着各种基于Internet的安全攻击频发,Web安全已经成为业界的热门话题。WEB遭遇攻击的原因很多,所以WEB攻击检测也尤为重要。...

2013-07-10

-

-

智恒联盟:常见网页木马识别防范20招

第1招:禁止使用电脑现象描述:尽管网络流氓们用这一招的不多,但是一旦你中招了,后果真是不堪设想!浏览了含有这种恶意代码的网页其后果是...

2013-07-10

-

-

“破茧成蝶,共赢蓝海”——2013任子行全国巡展掠影

日前,以“破茧成蝶,共赢蓝海”为主题的任子行(第四届)渠道交流大会正火热进行中;截止目前,会议已成功登陆了北京,济南,南京,合肥,...

2013-07-10

-

-

甲骨文Java补丁已发布 但大多数用户没有更新

最近甲骨文公司发布了重大的安全补丁,在这次更新的40个补丁中,37个“无需验证即可被远程利用”。然而多数企业并没有急于部署这些补丁。 ...

2013-07-09

-

-

如何对抗传统SLAAC地址的主动主机跟踪?

为应对传统SLAAC地址的保密性问题,IETF提出了临时地址。但它也有许多缺点,不能彻底解决IPv6主动主机跟踪问题。.htm...

2013-07-05

-

-

你的业务准备好了应对灾难吗?

大多数企业都懂得保护关键业务数据的安全,免受人为和自然灾害损害的重要性。然而,令人惊讶的是,很多公司并没有制定出相应的应急预案,以...

2013-07-04

-

-

MTC报告:网络攻击者商业思维日益提升

瞻博网络发布的第三份年度移动威胁报告显示:移动恶意软件正在快速增长和演变,成为对攻击者而言有利可图的业务。...

2013-07-03

-

-

如何应对现在与将来的网络攻击工具

为了防御这些越来越复杂和自动化的攻击工具,企业应该先部署有效和标准的反恶意控制软件,而控制新恶意软件并不是重点。...

2013-07-02

-

-

网络攻击工具自动化发展

网络攻击并不新鲜,但是最近发起攻击的人本身发生重大变化。因为有了攻击工具,现在几乎任何人都可以发起网络攻击。...

2013-07-01

-

-

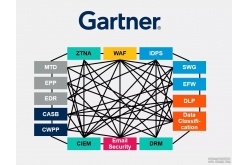

下一代防火墙 慧眼识应用

众所周知,国际著名IT研究与咨询机构Gartner于2009年提出了下一代防火墙定义,作为其核心理念之一,对应用层内容的深度识别,成为了入侵防护、...

2013-06-28

-

-

安全工具自身存在软件漏洞

根据调查发现,2012年推出的安全产品的漏洞大幅增加,软件漏洞最多的是防病毒产品,占所有安全产品的漏洞的49%。在漏洞规模方面,SQL注入是最...

2013-06-26

-

-

灾难恢复四步走

灾难恢复不当,会给企业造成巨大损失。本文介绍了灾难恢复的四个步骤,保证业务在灾难发生时能够连续运行。...

2013-06-24