网管实战:企业双网网络布局安全网络安全

谈网络安全说网络安全,网络安全一直是用户以及各企业所关注的问题。2010年从网络黑客的猖獗到各种病毒木马的来袭,都让企业深感担忧。那么当企业网络中存在两种不同的网络时(内部局域网时),企业该如何处理两种网络的畅通无阻以及安全问题呢?下面笔者为大家讲解一下亲身经历。

企业网络形成

某企业现有计算机三十余台,其中服务器有两台,用到路由器一台,交换机四台。其网络形成为销售区域和办公科室。为了让两种网络连接自身应有的设备功能,并且还要保证两个局域网和一条专线的互访互通,因此采用了以下网络布局。

第一局域网布局:线路从电信的交换机盒分出后,先外接了一个路由器,分一根线布到销售区域。第二局域网布局:由于内网中分出的线路较远,所以在线路中途增加了一台交换机,然后沿线路一直行进到各科室。第三条专线:独立的一条高速线路,该线路只连接了两台服务器。

注:以上的用到的多台主机都用到了双网卡双网线的方式(用于跟工作需求特定设备的连接),以便于互访互通的实现。

双网卡安全设置

在整体网络中,笔者首先对路由器进行了安全调节,其步骤为:在浏览器中输入当前路由器的IP地址(默认为:192.168.1.1)。并打开左侧面板中的安全设置项,在其中开启了路由中的防火墙。并启用了MAC地址过滤,禁止已设MAC地址列表中已启用的MAC地址访问Internet,允许其他MAC地址访问Internet。

图一 路由安全设置

注:MAC具体获取及设置步骤如下:点击开始菜单中的运行-在“运行”窗口里输入cmd,点击确定,在打开的命令窗口里输入ipconfig /all”命令并回车,此时得到当前计算机的MAC地址(Physical Address项即是MAC地址)。当获得计算机的MAC地址后,企业网络管理人员即可以在路由控制界面中输入已知的MAC地址。此时可以进入互联网的计算机则出现在其中。下面来看下具体的双网安全不同的设置。

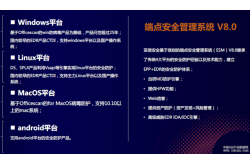

1、网络布局的安全设置:销售部

对于销售部门的网络安全设置问题,则作出了如下的设置调整,首先在每台计算机中都安装了杀毒软件并且保证网络防火墙的开启。而对于无需上网的机器则从唯一的通道路由中进行了MAC的限制出入(两网限制互联网办法都如是)。这样则降低了外网病毒与攻击的危害。

而对于设定了可以访问互联网的计算机则加强了安全管理设置,笔者则以软件的方式提高当前计算机的安全问题。由于销售部门的数据都是保存在专线的两台服务器数据库中,而非本机数据的保存方式,因此笔者在销售部门的计算机中都装入了影子系统(影子系统是保护电脑操作系统的虚拟系统,保护电脑不被病毒和恶意软件的侵害,病毒和恶意软件攻击的是系统的影子,因此所有的病毒和流氓软件都无法感染真正的操作系统。)从而有力的保障计算机安全问题。

图二 影子系统

对于销售部门则需启动全盘保护模式,如果有重要文件则可以保存在指定的文件夹中,这样既保证系统的安全性,也保证了资料的存储性。

2、网络布局的安全设置:办公科室

由于办公科室是资料的机密所在。在这里有必要对计算机更近一步的加深安全设置,以防止科室人员在浏览IE时产生不安全问题的发生。

首先设置了IE项目,在Internet与本地安全选项级别分别设为中高、中低,在Internet与本地安全的自定义级别中有“对未标记为可安全执行脚本Activex控件初始化并执行脚本”与“下载未签名的Activex控件”设为禁用。

图三 Internet安全设置

并在计算机的文件夹选项中开启了计算机的隐藏文件显示功能,从而随时发现计算机的隐藏文件的一举一动。这里开启防火墙与杀毒软件都不再提起,因为这是最简单的安全之法。对于网络中的网络钓鱼则需要科室用户自己多留意网址的正确性与大小写变化了。

3、专线服务器的安全策略

这里笔者为专线服务器进一步加深了安全设置,利用gpedit.msc组策略功能在其中设置了三个要点:禁止双扩展名与U盘运行文件、禁止四个地方运行和禁止伪装进程。从而有力的保障安全问题。下面看下具体操作。

首先在运行项里输入:gpedit.msc调出组策略设置窗口。

图四 Gpedit.msc组策略

首先禁止四地运行:防止木马从回收站、System Volume Information(系统还原文件夹)、C:\WINDOWS\system文件夹、C:\WINDOWS\system32\Drivers文件夹四地启动。如下:

?:\Recycled\*.* 不允许的

%windir%\system\*.* 不允许的

%windir%\system32\Drivers\*.* 不允许的

?:\System Volume Information\*.* 不允许的

然后禁止伪装进程,如:explorer.exe、sp00lsv.exe等,其大小写及O与0的问题让用户无法识别,防止病毒木马的危害。这里的相关设置为:

*.pif 不允许

sp0olsv.exe 不允许

spo0lsv.exe 不允许

sp00lsv.exe 不允许

svch0st.exe 不允许

expl0rer.exe 不允许

explorer.com 不允许

最后禁止双扩展名与U盘运行文件,利用建立*.jpg.exe 不允许和*.txt.exe 不允许策略。然后加入G:\*.exe 不允许,G\*.com 不允许的两条,实现U盘中的可执行文件无法启动的目的。

注:有经验的企管人员可以利用所学的端口安全知识,编写出一个策略文件进行安全导入即可保证计算机端口的安全。

编者按:

以上的企业虽然只能算是一个小型企业,没有多余的硬件安全防护,但企管能利用所学的知识从软件方面下手对企业计算机实行多网的分型安全化设置,从而实现各自的环境所需,让网络安全按部就班的渐入稳固的根基。