五个实用的网络边界安全技巧网络安全

2015-12-21 来源:TechTarget中国 编辑:Johna Till Johnson

随着网络边界逐渐消失,信息安全人员需要努力确保企业安全性。在本文中,Nemertes Research创始人兼首席执行官Johna Till Johnson探讨了确保无边界网络安全性的五个技巧。

随着网络边界逐渐消失,信息安全人员需要努力确保企业安全性。在本文中,Nemertes Research创始人兼首席执行官Johna Till Johnson探讨了确保无边界网络安全性的五个技巧。

随着企业内部和外部的界限越来越模糊,企业必须逐渐适应访问计算资产的不同模式:BYOD、承包商、业务合作伙伴、无线和非现场工作人员现在都开始延伸到企业网络边界外,现在很多企业需要考虑是否应将其网络边界安全策略调整为无边界安全策略。

企业需要提出的问题包括:多少百分比的企业工作负载在云中运行、多少用户在远程工作以及员工、承包商和业务合作伙伴携带自己设备到此前锁定的边界内的频率。这些问题的答案将决定企业是否应该或者在何种程度变更企业网络边界安全策略。

在最低限度,信息安全专业人员需要评估其企业是否处于边界/无边界的范围。多少企业IT基础设施已经扩展到云端?多少基础设施包含属于员工、承包商和业务合作伙伴的设备?多少最终用户在异地工作?这些问题都有助于确定网络边界安全策略。

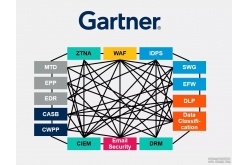

在这个播客中,Johnson首先解释了为什么网络边界在消失以及这对网络边界安全的影响。然后,她提出了五步骤的行动计划,其中包括评估企业延伸出网络边界的程度,为构建安全的计算环境设置优先次序和目标,确保用户可以顺利完成其工作。她还指出安全专业人士必须考虑的最新关键技术,包括数据丢失防护、安全Web网关和用户行为分析等。

对于已经开始考虑无边界网络安全的专业人士,Johnson的技巧会很有用,但对那些不知道从哪里开始的人,可能并没有什么用。