亚信安全:应对云安全新威胁 如何迈出“信”步伐网络安全

数字经济的快速发展和融合,无疑给云数据中心带来了众多安全挑战。

云环境数据存储位置不受租户控制产生的数据泄露、针对云环境发起的病毒与网络攻击、不同来源系统彼此靠近增加的系统漏洞……转型发展,或是安全挑战,面对这两股持续对弈的力量,我们该如何平衡、化解?

云主机安全运维的5大“痛点”

归纳起来,云主机安全运维将面对以下几个方面问题:

• 传统与新生威胁共存:不但传统环境下的安全问题在云环境中仍然存在,比如DDoS攻击、内部越权、数据泄露、数据篡改、漏洞攻击等,攻击者还可能利用微服务架构Web应用、服务网格、Serverless(无服务器运算)等新暴露面发动攻击。

• 资产管理范围扩大:安全运营中的“资产”发生了变化,以前在云下做安全的时候,资产主要是服务器、PC、打印机等硬件设施。而在公有云上, “资产”的概念扩大,比如说一些PaaS层、SaaS层的服务、数据存储等,这些新的服务或产品都属于云资产的一部分。

• 配置风险:每个云应用都会涉及到安全策略的配置,需要运维人员编写大量的安全基线脚本,而且完全依赖于运维人员的安全知识面,不仅工作不容易进行标准化,其重复性造成的懈怠, 很容易造成疏漏,导致系统存在安全隐患。

• 跨平台架构下的统一管理:在混合云架构下,难以跟踪整个架构中的资产并监视众多混合云连接的活动,而其错误配置,绝对是当今一些最具破坏性的云违规和数据泄露的主要原因。

• 漏洞修补的“时间差”:如果开发人员在使用DevSecOps过程中忽略了集成、业务流程功能和控制,则可能很难在连续交付系统中提供安全性,而漏洞修补很难在线上完成,打补丁重启等任务不仅造成业务中断,还会引发系统崩溃等致命问题。

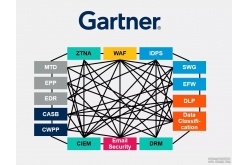

信舱(DS 20),云环境下的首道外防

亚信安全为满足云环境下衍生出的安全运维新需求,结合近年攻防对抗中的实际应用场景,正式推出亚信安全信舱(DS 20) – 云主机安全产品,在防病毒、入侵防护、完整性检测、虚拟补丁、日志审计构建的纵深防御基础上,形成了全面覆盖云工作负载保护平台(Cloud Workload Protection Platform,CWPP)能力的云主机安全方案。

1. 以云主机安全加固为核心

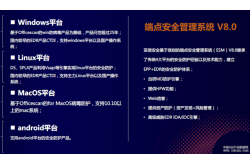

云主机承载着大量的核心数据和服务价值,是云安全系统核心构成。亚信安全信舱(DS 20)针对CWPP不同层面的安全能力实现了全面覆盖,确保云主机安全防护不留死角。

2. 资产管理和云主机安全联动

信舱提供了云主机资产自动化盘点,管理员可在此基础上实现等保定级跟踪,并根据所选服务器的操作系统、软件应用等信息,自动筛选出该服务器上需要检查的系统、应用基线,进而制定出云主机安全加固模板,迅速实现云端安全基线的一致化。

3. 使用安全基线实现统一管理

提供了大量满足等级保护、不同级别基准要求的模板,涵盖多个版本的主流操作系统、国产化平台、Web应用、数据库等。利用这些基线内容,用户通过一键批量创建基线任务,快速进行企业内部风险自测,发现问题并及时修复,以满足监管部门要求的安全条件。

4. 支持混合云平台及Docker配置安全

全面支持各大云服务商混合云方案和Docker等开源技术构建混合云平台。对于Docker的安全防护需求,信舱中的Deep Security for Docker可以保存Docker中镜像的配置文件,并在主机上检查网络情况,洞悉Docker中流动的网络安全威胁,从而阻拦黑客从外部、内部(不受限制节点)发动的网络攻击,为混合云环境打造一体化的安全管理平台。

5. 漏洞管理配合虚拟补丁技术

信舱云主机漏洞风险管理即能实现对服务器及应用的漏洞扫描、风险评估、修复建议,满足用户对漏洞修复的需求,也能通过虚拟补丁能力,在面对0Day漏洞无法快速防护漏洞、老旧操作系统及应用无法修复补丁、关键服务器无法重启的情况下,通过虚拟补丁帮助用户在无须重启的情况下,实现服务器及应用系统漏洞批量管理。

如今云上新型安全威胁层出不穷,为应对数据化进程,应尽早构建云安全体系,这对于企业业务和发展,都是有必要的。未来,亚信安全在坚持核心技术自主研发的同时,积极拥抱和助推云安全生态建设,为企业数字化转型提供安全保障,为云安全发展持续赋能。