-

-

首席信息安全官将面临六个可能发生的数据灾难

那些可以直接接触到信息的人在不经意间泄露敏感数据,其实可能从来没有这方面的防护经验。近几年来,数以千计的公司成为了破坏目标,遭受黑...

网络安全 / 2015-11-17

-

-

六项提示帮你运用威胁情报技术

一家企业该如何对自身风险及安全规程进行实施?更具体地讲,将着眼点集中在大数据技术领域,一家企业该如何实施其威胁情报流程?...

网络安全 / 2015-10-21

-

-

Fortinet发布最新全球信息安全调查报告 中国用户最担

我们的工作场所正经历了一场巨变,BYOD(自带设备)现象从出现到普及则是最显著的一个改变。企业开始允许甚至鼓励员工使用自己的设备处理企...

网络安全 / 2015-09-10

-

-

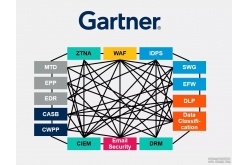

Gartner调查报告称:信息安全管理实践正日趋完善

全球领先的信息技术研究和顾问公司Gartner近日表示,越来越多除IT以外的其他部门也在设置安全保障,这一趋势反映了有效安全管理的必要性。...

网络安全 / 2015-09-01

-

-

黑客公司都被“黑”了 信息安全要怎么保障

当信息安全军备竞赛不断升级,网络攻击像核武器一样无法防御时,我们还能做什么?...

网络安全 / 2015-08-24

-

-

网络信息安全“黑洞”该如何堵

制度建设滞后和维权不力是导致个人信息泄露频发的重要原因。现行《刑法》、《居民身份证法》对泄露个人信息行为规定了相关法律责任,但并没...

头条相关 / 2015-12-30

-

-

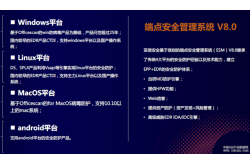

“互联网+”时代政企行业信息安全何去何从?

随着云计算、大数据、移动化等新兴技术在政企行业用户中的进一步落地和应用,随之而来这些全新的IT架构给用户所带来的信息安全挑战也变得前...

网络安全 / 2015-07-20

-

-

新国家安全法首次明确“网络空间主权”概念

新国安法在总则中明确了国家安全、总体国家安全观、国家安全领导体制等概念。...

网络安全 / 2015-07-02

-

-

“威胁情报与情景感知”:信息安全之外防与内控

大家谈到APT的监测与防御时,其实最难的是“P”,攻击者可以花足够长的时间来进行“低速”攻击,传统的监测手段不可能发现,同时要做审计的话...

网络安全 / 2015-05-28

-

-

企业如何进行合理的安全投资?

安全的商业价值很难用一个简单的货币价值来表达。因此,考虑如下投资安全的理由:良好的安全实践可以更好的支持业务。...

网络安全 / 2015-05-13